Las

tecnologías de la información y la comunicación

son un conjunto de servicios, redes, software, aparatos que tienen como fin el mejoramiento de la calidad de vida de las personas dentro de un entorno, y que se integran a un sistema de información interconectado y complementario. Esta innovación servirá para romper las barreras que existen entre cada uno de ellos.Tecnologías de la Información y la Comunicación (TIC), son un solo concepto en dos vertientes diferentes como principal premisa de estudio en las ciencias sociales donde tales tecnologías afectan la forma de vivir de las sociedades. Su uso y abuso exhaustivo para denotar modernidad ha llevado a visiones totalmente erróneas del origen del término.Las tecnologías como tal no se encargan del estudio, desarrollo, implementación, almacenamiento y distribución de la información mediante la utilización de hardware y software como recursos de los sistemas informáticos. De eso se encarga la ciencia informática.Como concepto sociológico y no informático se refieren a saberes necesarios que hacen referencia a la utilización de múltiples medios informáticos para almacenar, procesar y difundir todo tipo de información, telemática, etc. con diferentes finalidades (formación educativa, organización y gestión empresarial, toma de decisiones en general, etc.).Por tanto no trata del objeto concreto sino de aquellos objetos intangibles para la ciencia social. Por ejemplo democracia, y nuevas tecnologías de la información y la comunicación (NTIC) son dos conceptos que viajan en una

misma dirección, mientras democracia es espíritu las NTIC son métodos, recursos, libertades que ofrecen transparencia a las gestiones gubernamentales.

DEFINICION

A diferencia de la NTIC, las TI (Tecnologías de Informática) se encargan del diseño, desarrollo, fomento, mantenimiento y administración de la información por medio de sistemas informáticos, para información, comunicación o ambos. Esto incluye todos los sistemas informáticos no solamente las computadoras, éstas son sólo un medio más, el más versátil, pero no el único; también las redes de telecomunicaciones, telemática, los teléfonos celulares, la televisión, la radio, los periódicos digitales, faxes, dispositivos portátiles, etc. Todas esas herramientas electrónicas de primera mano son de carácter determinante en la vida de todo profesional, sobre todo en el docente pues es él, el que se encargará de difundir la importancia de esta nueva tecnología.Las TIC se conciben como el universo de dos conjuntos, representados por las tradicionales Tecnologías de la Comunicación (TC) - constituidas principalmente por la radio, la televisión y la telefonía convencional - y por lasTecnologías de la información (TI) caracterizadas por la digitalización de las tecnologías de registros de contenidos (informática, de las comunicaciones, telemática y de las interfaces)”. Pero en su sentido social y no netamente informático puesto que no tendría tal caso hacernos más bolas con nuevos conceptos si estuviéramos describiendo lo mismo.Las TIC son herramientas teórico conceptuales, soportes y canales que procesan, almacenan, sintetizan, recuperan y presentan información de la forma más variada. Los soportes han evolucionado en el transcurso del tiempo (telégrafo óptico, teléfono fijo, celulares, televisión) ahora en ésta era podemos hablar de la computadora y de la Internet. El uso de las TIC representa una variación notable en la sociedad y a la larga un cambio en la educación, en las relaciones interpersonales y en la forma de difundir y generar conocimientos.

Telecomunicaciones

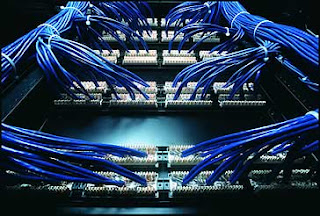

Este tipo de tecnología en este nuevo siglo esta representada por los satélites, los cuales hacen que toda la información se transmita en menos de un segundo de un lugar a otro. También se encuentra la telefonía que ha tenido un desarrollo muy importante desde la fibra óptica hasta los dispositivos WiFi(redes inalámbricas), con los cuales tenemos un sin fin de ventajas como son: el aspecto económico, la velocidad de transmisión. Informática

En esta categoría se destacan los dispositivos donde el hardware y el software están interconectados el uno con el otro. Una parte muy importante dentro de la informática son las bases de datos que cada vez van formando parte de nuestras vidas y por lo consiguiente el software esta relacionado junto con este banco de información. Gracias a estos nuevos software se pueden manipular, agregar información en cuestión de segundos.La informática también ha ayudado en otros campos como son la medicina, al crear simuladores de distintos procesos que ayudan a reducir el margen de error dentro de alguna cirugía o algún proceso.

CARÁCTER DUAL DE LAS TICS

La tecnología es dual por naturaleza ya que el impacto de ésta se verá afectado dependiendo del uso que le de el usuario: se puede ayudar a una comunidad rural a aprender por medio de la televisión, como también se puede explotar una bomba por medio de un teléfono celular. El uso de las tecnologías también es dual ya que pueden servir como medio de información y de entretenimiento así como también sirven de capacitación y como formación de tipo laboral, pues quien domine el campo de la informática tendrá más oportunidades de ser aceptado en el mundo laboral.En cualquiera de los dos aspectos depende de los usuarios ofrecer contenidos de calidad, ya que es la audiencia quien determina y exige el tipo de contenidos que desea. Por tal motivo se habla de la implicación de las tecnologías dentro de la construcción social. La audiencia debe ser educada de una manera creativa, para que exijan contenidos de calidad y se elimine la marginación de mercado, ya que la programación "en el caso de la televisión, la radio y la computación está dirigida sólo a ciertos consumidores.

ativa sobre los coaxiales en la industria de la electrónica y las telecomunicaciones. Así, un cable con 8 fibras ópticas tiene un tamaño bastante más pequeño que los utilizados habitualmente, puede soportar las mismas comunicaciones que 60 cables de 1623 pares de cobre o 4 cables coaxiales de 8 tubos, todo ello con una distancia entre repetidores mucho mayor.

ativa sobre los coaxiales en la industria de la electrónica y las telecomunicaciones. Así, un cable con 8 fibras ópticas tiene un tamaño bastante más pequeño que los utilizados habitualmente, puede soportar las mismas comunicaciones que 60 cables de 1623 pares de cobre o 4 cables coaxiales de 8 tubos, todo ello con una distancia entre repetidores mucho mayor. l exterior puede ser una malla trenzada, una lámina enrollada o un tubo corrugado de cobre o aluminio. En este último caso resultará un cable semirrígido.

l exterior puede ser una malla trenzada, una lámina enrollada o un tubo corrugado de cobre o aluminio. En este último caso resultará un cable semirrígido. mbos cables están expuestos a EMI similares.

mbos cables están expuestos a EMI similares.

ue la examina, la pasa al siguiente en el anillo. La desventaja del anillo es que si se rompe una conexión, se cae la red completa.

ue la examina, la pasa al siguiente en el anillo. La desventaja del anillo es que si se rompe una conexión, se cae la red completa.

e modo que la longitud del espiral grabable será de 86,05/1,6 = 5,38 km. Con una velocidad de exploración de 1,2 m/s, el tiempo de duración de un CD-DA es 80 minutos, o alrededor de 700 MB de datos. Si el diámetro del disco en vez de 120 milímetros fuera 115 mm, el máximo tiempo de duración habría sido 68 minutos, es decir, 12 minutos menos.

e modo que la longitud del espiral grabable será de 86,05/1,6 = 5,38 km. Con una velocidad de exploración de 1,2 m/s, el tiempo de duración de un CD-DA es 80 minutos, o alrededor de 700 MB de datos. Si el diámetro del disco en vez de 120 milímetros fuera 115 mm, el máximo tiempo de duración habría sido 68 minutos, es decir, 12 minutos menos.